Sprachunterstützung

Das Tool sollte alle Programmiersprachen und Frameworks in Ihrem Codebestand unterstützen. Eine für Java optimierte Lösung ist bei Python möglicherweise nicht so effektiv – und umgekehrt. Sie sollten auch berücksichtigen, welche Sprachen Ihr Team für zukünftige Projekte verwenden möchte. Laut unserem Bericht zum Stand des Entwicklungsökosystems 2024 planten 10% der Befragten, Go einzuführen. Der Bericht zeigte auch den zunehmenden Erfolg von Sprachen wie TypeScript, deren Nutzung von 12% im Jahr 2017 auf 37% gestiegen ist. Qodana hilft Ihnen, Projekte mit diesen beiden zunehmend bedeutenden Sprachen zu analysieren.

Die Verwendung eines Tools, das die Sprachen Ihres Projekts nicht vollständig unterstützt, kann zu übersehenen Schwachstellen oder Fehlalarmen führen. Wenn Sie sich für ein Tool mit breiter Sprachunterstützung entscheiden, bereiten Sie sich auf eine potenzielle Expansion Ihres Softwareprojekts vor. Qodana kann beispielsweise Code in über 60 Sprachen analysieren, darunter Java, JavaScript, TypeScript, PHP, Kotlin, Python, Go und C#. Als Gegenbeispiel ist ESLint speziell auf JavaScript zugeschnitten.

Integration

Die direkte Integration statischer Codeanalysetools in Ihre CI/CD-Pipeline ist unerlässlich für die frühzeitige Erkennung von Codequalitätsproblemen. Dadurch reduzieren Sie die Kosten und den Aufwand für ein späteres Debugging – ein Beispiel für technische Schulden.

Ein Tool, das sich in den bestehenden Arbeitsablauf Ihres Entwicklerteams integriert, kann sowohl die Entwicklungsproduktivität als auch die Akzeptanz erhöhen. Diese Integration stellt sicher, dass Ihr Code in verschiedenen Entwicklungsphasen analysiert wird und das gesamte Entwicklungsteam einheitlichen Codequalitäts- und Sicherheitsstandards folgt.

Die vom Institute of Electrical and Electronics Engineers (IEEE) durchgeführte Studie Automatic Static Code Analysis Through CI/CD Pipeline Integration (Automatische statische Codeanalyse durch Integration in die CI/CD-Pipeline) legt nahe, dass fehlende native Pipeline-Unterstützung die Verbreitung statischer Analysetools behindert hat. Die Studie empfiehlt, diese Tools in die den Entwickler*innen vertraute Issue-Tracking-Software zu integrieren, um die Erkennung und Kommunikation von Sicherheitslücken während des Entwicklungslebenszyklus zu erleichtern.

Handlungsrelevante Berichte

Klare, einfache Berichte helfen Entwickler*innen, Probleme schnell zu diagnostizieren und zu beheben. Je weniger Rätselraten, desto besser. Nicht aktionsrelevante oder verwirrende Berichte können Entwickler*innen überfordern, wodurch kritische Probleme übersehen oder nicht ordnungsgemäß angegangen werden.

So bieten beispielsweise vage Sicherheitswarnungen den Entwickler*innen eventuell nicht genügend Details für eine angemessene Reaktion. Werden jedoch spezifische Details wie der genaue Schwachstellentyp sowie Lösungsempfehlungen bereitgestellt, ist es weniger wahrscheinlich, dass die Entwickler*innen bei der Untersuchung Zeit verschwenden oder das Problem ganz ignorieren.

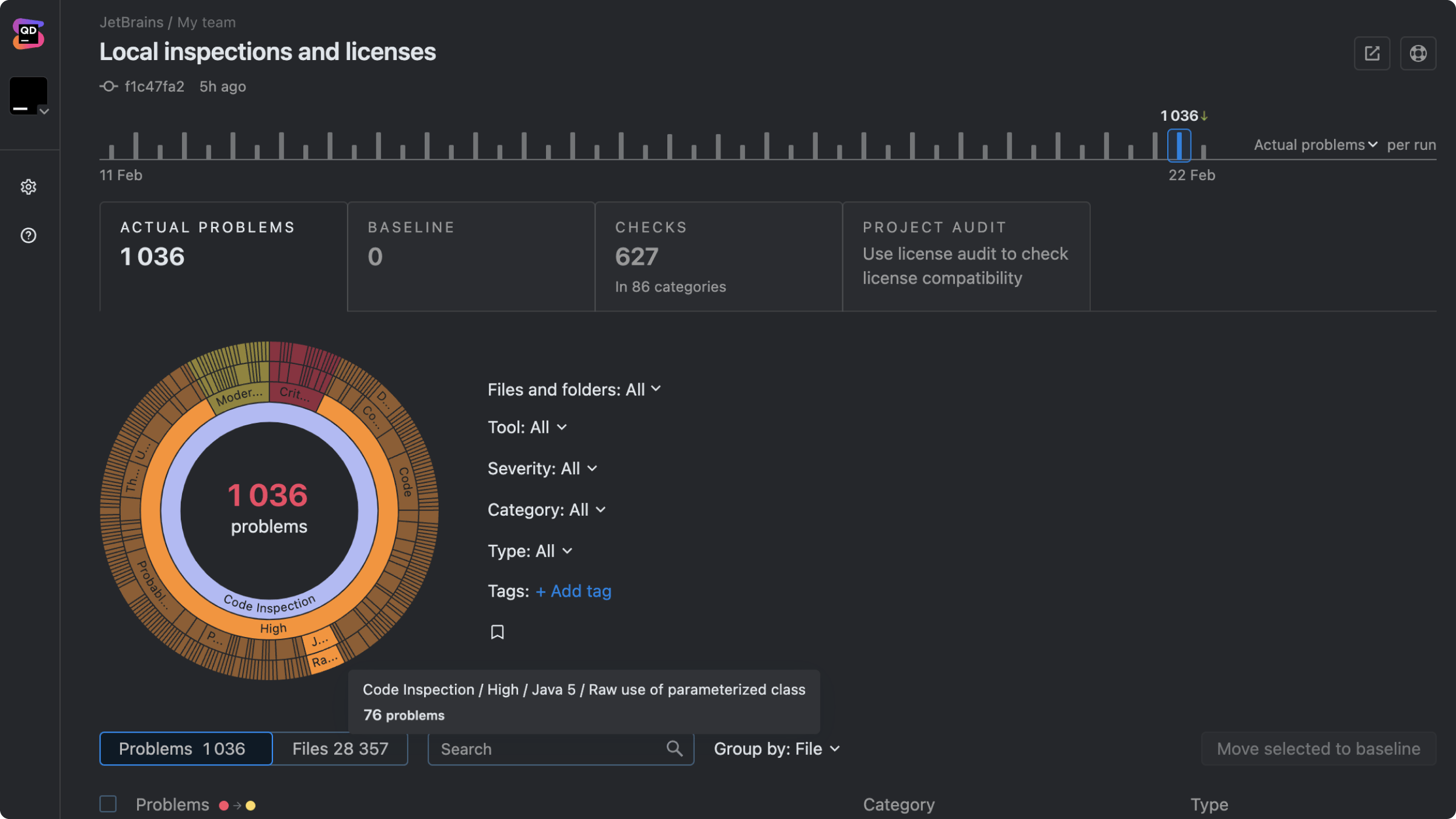

Aktionsrelevante Berichte, die hochriskante Probleme priorisieren, sind besonders wichtig bei großen Codebeständen, die zu Tausenden Warnungen Anlass geben können. Die Priorisierung sorgt für die Bevorzugung der kritischsten Probleme gegenüber geringfügigen Stilabweichungen, die wahrscheinlich keine wesentlichen Auswirkungen auf die Ausführung des Codes haben.

Suchen Sie nach Tools, die kontextreiche Berichte mit klaren Erklärungen, Risikostufen und umsetzbaren Empfehlungen generieren.

Individuelle Anpassung

Jedes Projekt ist anders – daher sollten Sie unbedingt ein Tool auswählen, dessen Regeln und Einstellungen sich an Ihre spezifischen Anforderungen anpassen lassen. Unflexible Tools können die Verwendung wenig relevanter Regeln erzwingen, was zu unnötigen Warnungen – und zum Übersehen wichtiger Warnungen – führen kann.

Ein Allzwecktool könnte beispielsweise Verstöße gegen Namenskonventionen vor geschäftskritischen Sicherheitslücken aufführen, da letztere vom Standardregelsatz nicht abgedeckt sind. Ohne Anpassungsoptionen kann es auch dazu kommen, dass korrekter Code fälschlicherweise markiert wird, mit der Folge, dass Teams wiederholte Warnungen ignorieren und möglicherweise wichtige Sicherheitsprobleme übersehen, die unbedingt gelöst werden müssten.

Durch die Wahl eines Tools, in dem Sie Warnstufen anpassen, benutzerdefinierte Sicherheitsregeln definieren und Fehlalarme unterdrücken können, stellen Sie sicher, dass der Code Ihres Teams durch einen hochrelevanten Copiloten kontrolliert wird.

Einfache Bedienung

Wenn ein Tool schwer einzurichten oder zu bedienen ist, wird es wahrscheinlich ignoriert oder unzureichend genutzt. Die Studie Automatic Static Code Analysis Through CI/CD Pipeline Integration ist auch zum Schluss gekommen, dass mangelnde Benutzerfreundlichkeit die Verbreitung statischer Analysetools behindert hat. Es wurde festgestellt, dass Entwickler*innen sich positiv über die Auswirkungen eines statischen Analysetools auf ihre Arbeit äußerten, sofern dieses in eine ihnen vertraute Issue-Tracking-Software integriert war. Sie nannten das proaktive Schwachstellenmanagement und das Echtzeit-Feedback als die größten Vorteile für ihren Workflow.

Suchen Sie nach intuitiven Bedienschnittstellen mit einer Dokumentation auf dem aktuellen Stand, um die Einbindung der statischen Analysetools in die Abläufe Ihres Teams zu unterstützen.